(http://hcovenass.blogspot.com/) La tragedia del Golfo de México no es única. Sólo es el ultimo síntoma de una civilización fuera de control, tambaleándose ciegamente para pagar el costo metabólico del crecimiento imprudentes e insostenible.

Pongo aquí el Capitulo 25 de su columna “Verde Profundo” por Rex Weyler, miembro de la Fundación Greenpeace.

Pongo aquí el Capitulo 25 de su columna “Verde Profundo” por Rex Weyler, miembro de la Fundación Greenpeace.

*----------------------------------------------------------------------*

Las corporaciones no necesitan regulación, porque proteger el ambiente está en su interés. El mercado libre protegerá la naturaleza.

Esa teoría se desintegró a las 21:49, del 20 de abril de 2010, bajo una media luna de cera, en una noche oscura de primavera en el Golfo de México.

Ya antes hemos sido testigos del colapso de la credibilidad corporativa - en Bhopal en 1984, en Chernobil en 1986, en la mina de cobre Marcopper en las Filipinas en 1996, en Seveso Italia, en el Canal del Amor, y en Minimata Japón por cuatro décadas mortales, cuando la corporación Chisso envenenó una villa de pescadores con mercurio.

Estos desastres no pueden escribirse como error humano. Son la consecuencia natural de nuestra práctica social de tratar a la naturaleza como fuente gratuita para hacer ganancias. Las corporaciones globales no han demostrado ninguna capacidad para autorregularse. La moral es muy cara. Es más barato cortar esquinas en cien pozos petroleros y pagar las multas del que explote. Es más barato verter mercurio, cianuro o dioxinas en ríos y bahías, y esperar a ver si los pobres habitantes tienen la fuerza para hacer que la compañía pague. Es más barato borrar la naturaleza, financiar su propio “grupo ciudadano” para apoyar su traición, y pagar escuadrones de abogados para evitar responsabilidad.

La industria humana ahora hunde sus garras en cada rincón de la Tierra, explotando los últimos bolsillos de recursos. El camión pesado tomó lo fácil primero, porque era barato. Ahora vamos más alto en las montañas por litio y cobre, más profundo en el bosque por árboles antiguos, y más profundo en la corteza terrestre por petróleo y gas. Al diablo el costo. Los consumidores ricos pagarán, y los pelícanos no tienen abogados.

La explosión del Deepwater que ahora se coloca entre los más grandes holocaustos ecológicos de todos los tiempos, no fue sólo un accidente. Se levanta como el último síntoma del orgullo de la civilización industrial.

Las soluciones no son la respuesta

Cualquier especie fuerte se expandirá naturalmente si puede, para ocupar su hábitat. Sin embargo en la naturaleza el “éxito” tiene un costo. Una especie floreciente debe encontrar nuevas fuentes de energía y nutrientes, y debe negociar con su ambiente para procesar sus desperdicios. Los ecologistas y el historiador Kenneth Boulding llamaron a esto el “costo metabólico” del éxito evolutivo.

Del mismo modo, a medida que las sociedades humanas dominaron sus hábitats, buscaron soluciones a los problemas de pagar el costo metabólico. Las sociedades a menudo no ven que esos problemas fueron resultado de soluciones previas. La irrigación permitió a las antiguas ciudades estado resolver los problemas de crecimiento poblacional y escasa lluvia, pero la irrigación extensiva produjo suelos salados y agotados.

Para ganar nuevas tierras de producción de alimentos, los imperios abandonaron sus ciudades y se mudaron a nuevas fuentes de agua. Eventualmente chocaron con otras comunidades migrantes, así que diseñaron armas y construyeron ejércitos para “solucionar” el conflicto. La subsecuente carrera armamentista creó nuevos problemas. Resolvieron esto con ejércitos más grandes, pero éstos necesitan más alimento. Nuevo problema.

Las tecnologías innovadoras ayudaron a resolver estos problemas, pero las tecnologías, como los ejércitos, necesitan recursos. Los barcos consumieron los bosques. Las máquinas demandaron acero y petróleo. Las computadoras requieren cobre, plástico, sílice y litio.

¿En dónde acaba todo?

El antropólogo Joseph Tainter estudió las sociedades para descubrir dónde acaba el ciclo problema-solución-problema. Las civilizaciones e imperios más complejos simplemente colapsaron bajo el peso de sus costos metabólicos. Sus soluciones se volvieron problemas más grandes hasta que consumieron todos los recursos disponibles, agotaron su hábitat y colapsaron. Persia, Roma, Maya e Isla de Pascua tomaron esta ruta hacia el desastre.

En El Colapso de las Sociedades Complejas, Tainter describe cómo las civilizaciones se atraparon a sí mismas en una mayor complejidad hasta que experimentaron rendimientos decrecientes en sus inversiones de solución. En ese punto, las nuevas soluciones complejas se volvieron impagables. Alimentar un ejército mayor significó expandir el imperio, pero un imperio mayor tiene más fronteras que defender y más ciudadanos iracundos que tranquilizar.

Para financiar el costo mayor de crecimiento, un imperio debe descubrir nuevos subsidios energéticos. Roma Antigua aumentó su consumo energético anexando bosques distantes, cobrando impuestos a campesinos hacendados, y capturando esclavos. Sin embargo, la cacería de más energía cuesta energía. "El imperialismo," explicaba Boulding, "vuelve pobra al imperio."

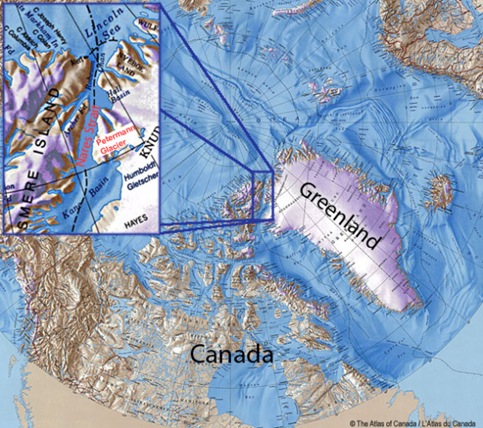

Finalmente, una civilización en crecimiento experimenta pérdidas en sus inversiones. Los desastres modernos en Bophal o el Golfo de México proveen ejemplos de pérdidas. Mientras nuestro sistema industrial busca más energía, nos encontramos escarbando la tundra canadiense, destruyendo los reservorios de agua naturales, drenando lagos, y perforando más profundo en la corteza terrestre bajo el océano.

Tainter señala que los únicos ejemplos conocidos de colapso evitado – en la naturaleza y la historia humana – involucran la simplificación, no el crecimiento. Eventualmente, tenemos que dejar de construir falsas 'soluciones' que crean nuevos problemas y negociar una paz duradera con la naturaleza.

El alto costo de la alta tecnología

Podemos creer que una nueva tecnología resolverá los problemas de crecimiento, hasta que vemos el costo ecológico total de esa nueva tecnología. Para construir autos híbridos y computadoras, buscamos cobre, litio, zinc, aluminio y metales raros, desplazamos comunidades y presionamos más lo silvestre remanente de la Tierra.

Timothy Gutowski y colegas calcularon que mientras los chips se encogen en tamaño y crecen en poder, el material e intensidad de energía por unidad de masa aumentan un millón de veces. Esto es incluso antes de factorizar el costo de los ejércitos invadiendo Afganistán para asegurar el litio de las baterías.

Tendemos a pensar que nuestras computadoras son “eficientes” puesto que requieren muy poca energía para operar, pero estamos midiéndolo mal. Necesitamos medir la energía “embebida” y el material requerido para extraer y enviar recursos, y para construir infraestructura de telecomunicaciones, servidor, redes, programas, laboratorios de investigación y torres de oficinas.

De acuerdo al reporte de la Asociación Internacional de Energía, “Aparatos y gigawatts', el consumo de electricidad para computadoras, teléfonos celulares, iPhones y otros aparatos se triplicará en 2030, y esto no incluye los bulldozers desenterrando recursos.

¿Recuerdan cuando la gente declaraba que las computadoras iban a ahorrar papel?

Esto nunca sucedió. En 1950, al inicio de la era de la computación, la humanidad usaba cerca de 50 millones de toneladas de papel cada año. Ahora usamos 250 millones de toneladas, cinco veces más. El crecimiento estanca la eficiencia. Las computadoras estimularon el crecimiento y crearon más usos para los paquetes y el papel. Mientras tanto, durante ese período, la Tierra perdió más de 600 millones de hectáreas de bosque.

En “La Huella Monstruosa de la Tecnología Digital” Kris De Decker indica que las estaciones de utilidad operan con alrededor de 35 por ciento de eficiencia, de modo que la energía realmente consumida es casi tres veces la electricidad consumida cuando un aparato está encendido. Este es el costo metabólico del crecimiento, el costo creciente de la complejidad, pagado mucho antes de que enciendas tu computadora o recargues tu iPhone.

¿De dónde viene esta energía? Viene de represas de ríos, cortar montañas para extraer carbón, y perforar pozos en lo profundo de la corteza terrestre, bajo el océano.

Hoy nos enfrentamos a la explosión de Deepwater Horizon

Como nuestros ancestros, la empresa humana moderna tomó el fruto que colgaba más bajo y cosechó el petróleo barato primero. En el auge del petróleo, hace 50 años, éste salía de pozos someros con 99 por ciento de eficiencia energética neta.

Hoy cavamos las playas, destruimos vastas tundras y pastizales, derretimos bitumen en hornos gigantes, llenamos lagos con lodo negro, matamos aves migratorias, desplazamos al caribú y a comunidades humanas, desencadenamos enfermedades pulmonares, mezclamos bitumen con condensado refinado a miles de kilómetros de distancia, enviamos combustible a través de largas tuberías, ponemos en peligro nuestras costas con buques petroleros, y calentamos el planeta como un flameado para entregar crudo al 50 por ciento de eficiencia energética neta.

Más costos, menos beneficio, representan la “ganancia reducida” de nuestra inversión. Eventualmente esa ganancia se vuelve negativa. En el Golfo de Mexico, British Petroleum cabildeó con políticos para cancelar regulaciones, perforó un pozo de 6,000 metros en 1,500 metros de agua, y cortó las esquinas para ahorrar dinero.

A las 21:49 del 20 de abril de 2010, el gas de un pozo mal sellado alcanzó la plataforma de BP, se encendió, voló la plataforma, mató a 11 personas, devastó la economía costera del Golfo y lanzó un holocausto económico de la escala de Bhopal, Chernobil y Minimata. La explosión ha matado miles de aves marinas, tortugas, peces y animales marinos. Unos 50,000 a 150,000 barriles de petróleo diarios se vierten en el Golfo de México. Además de todo, BP ha agregado más de 1 millón de galones del dispersante tóxico Corexit, prohibido en el Reino Unido, que contiene la neurotoxina 2-Butoxietanol, arsénico, cadmio, cianuro y mercurio.

La tragedia del Golfo de México no es única. Sólo es el ultimo síntoma de una civilización fuera de control, tambaleándose ciegamente para pagar el costo metabólico del crecimiento imprudentes e insostenible. Fuente: Capitulo25

Fuente: Capitulo25

http://www.greenpeace.org/argentina/sobre-nosotros/verde-profundo